La Amenaza que Camina en Silencio

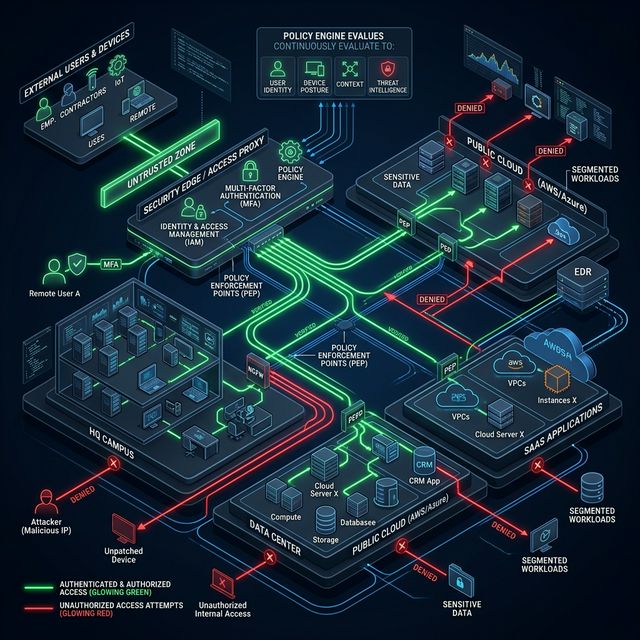

Los ataques modernos no son explosiones instantáneas. Son procesos quirúrgicos. Un actor de amenaza sofisticado puede vivir dentro de su red durante semanas o meses antes de activar el payload de ransomware o exfiltrar datos. Este método — conocido como "dwell time" o tiempo de permanencia — promedia 200 días según Mandiant antes de ser detectado. Para ese momento, el daño es catastrófico.

Behavioral Analytics: Aprendiendo lo Normal para Detectar lo Anormal

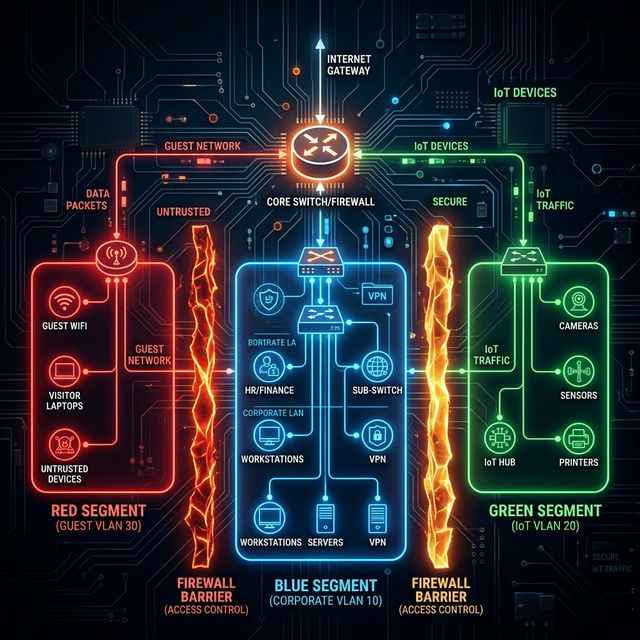

La detección de anomalías por análisis de comportamiento establece una línea base de lo que es "normal" en su red: qué dispositivos se comunican, con qué frecuencia, qué volúmenes de datos mueven, a qué horas. Una vez establecida esa línea base, cualquier desvío estadísticamente significativo dispara una alerta.

- Inspección de Flujos NetFlow: Monitoreamos los registros de flujo de red de los routers UniFi para analizar patrones de comunicación sin necesidad de desencriptar el tráfico.

- Integración con SIEM: Los eventos de anomalía se envían a una plataforma centralizada de correlación que cruza eventos de múltiples fuentes para eliminar falsos positivos y priorizar incidentes reales.

¿Tiene visibilidad real de lo que ocurre dentro de su red o solo sabe si hay internet o no?

Implementamos monitoreo de comportamiento de red para detectar amenazas avanzadas antes de que exploten.

Implementar Detección de Anomalías